RCDevs Security Solutions (https://www.rcdevs.com/) bietet eine kostenlose Multi-Faktor-Authentifizierung (OpenOTP) für bis zu 40 Benutzer. Hier ein kleines How-To für die auf CentOS basierende Appliance.

Um eine Zwei-Faktor-Authentifizierung für die Windows Anmeldung am Remotedesktop-Session-Host oder am Citrix ADC zu realisieren benötigt man folgende Komponenten:

- Die RCDevs VMware Appliance (oder die einzelnen Komponenten): https://www.rcdevs.com/downloads/VMWare+Appliances/

- Einen (eingerichteten) Citrix Application Delivery Controller (Netscaler)

- Einen RDSH bzw. einen Windows Client der per Multi-Faktor-Authentifizierung abgesichert werden soll

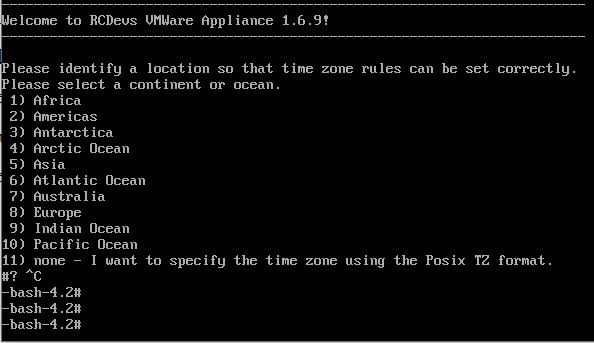

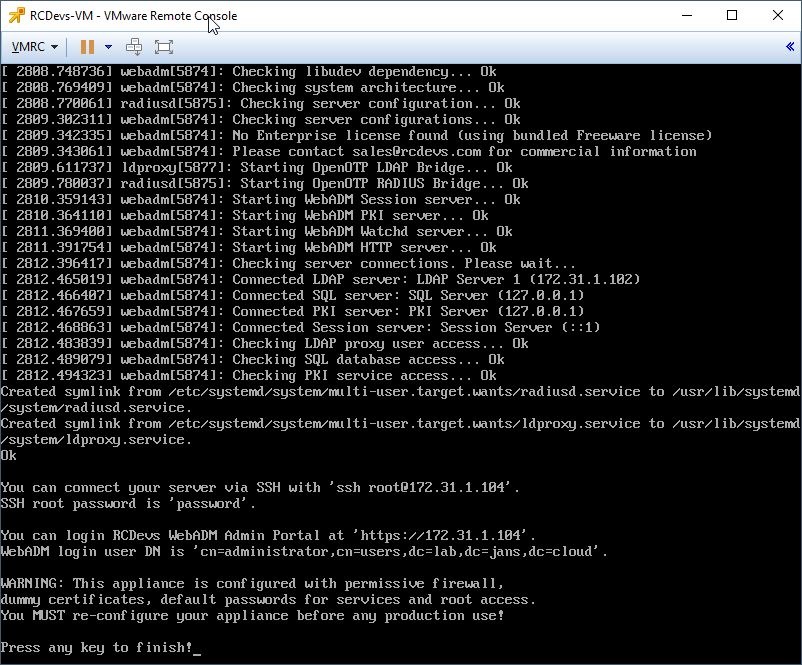

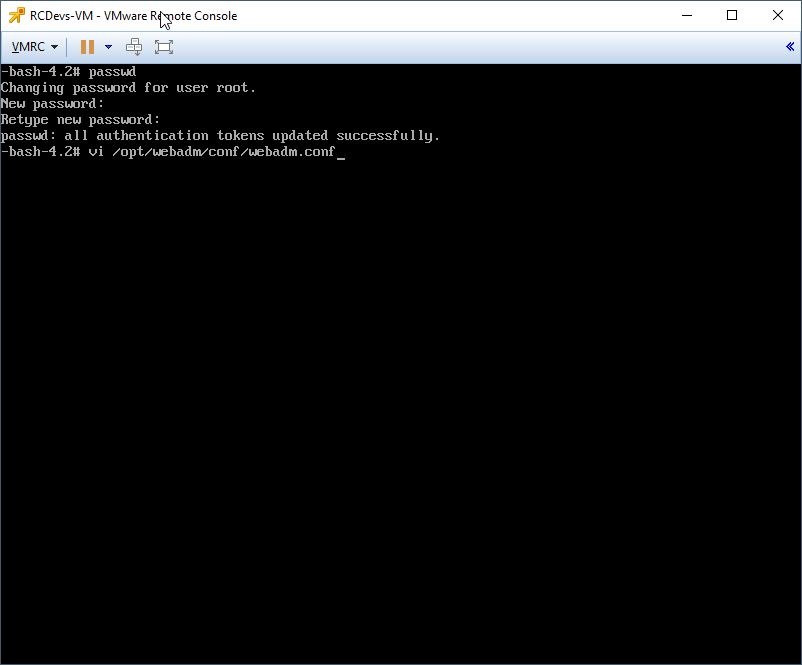

Sobald die OVF der Appliance bereitgestellt und die virtuelle Maschine gestartet wurde, bootet diese ins Setup und verlangt dort diverse Eingaben. Ärgerlicherweise lässt sich dort das Keyboard Layout nicht ändern. Daher bekommt man spätestens bei der Eingabe des Domain DNs oder auch des Passworts (mit Sonderzeichen) Probleme. Da ich bei der ersten Einrichtung kläglich gescheitert bin, ist meine Empfehlung, das Setup mit „STRG + C“ abzubrechen und ein deutsches Tastaturlayout nachzuladen und zu aktivieren. Ebenfalls bietet es sich an das root Passwort („password“), den Hostnamen zu ändern sowie ggfs. die VMware Tools zu installieren:

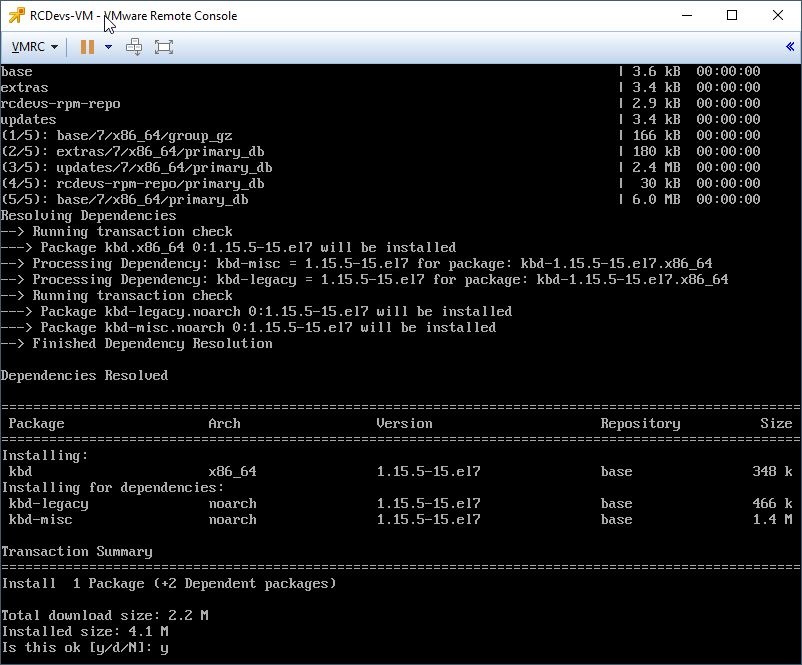

# Installation des kbd Paketes / Umschalten auf ein deutsches Tastaturlayout

yum install kbd

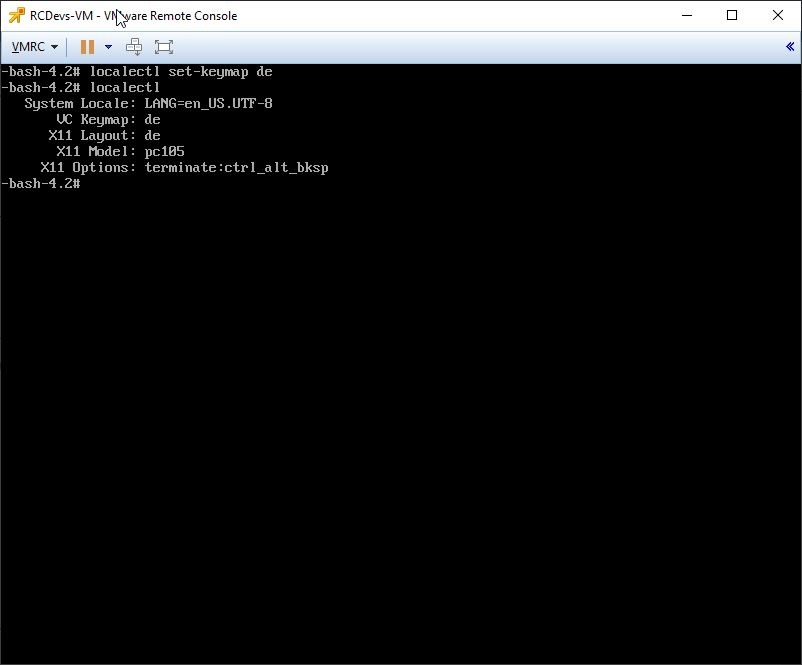

localectl set-keymap de

localectl

# Ändern des Standard Root Passwort von "password" in ein indivduelles

passwd

# Installation VMware Tools

yum install -y open-vm-tools

# Ändern des Hostname

hostnamectl set-hostname RCDevs-VM

# Reboot des Systems, damit der Hostname übernommen wird

reboot

# Nach dem Reboot kann sich mit

vm_init

Abbruch des Setups mit „STRG + C“

Installation des kbd Paketes

Tastaturlayout auf deutsch umstellen

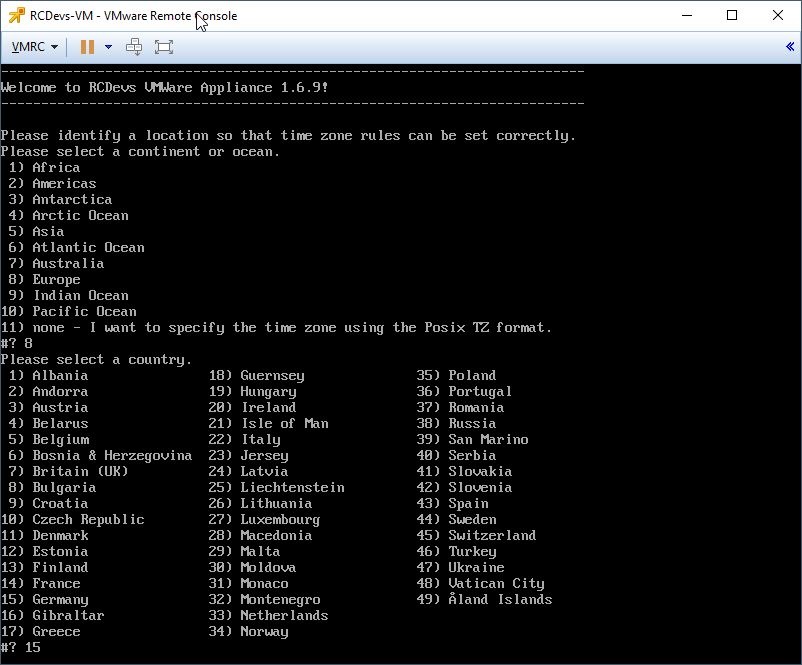

Initialsetup mit „vm_init“ erneut starten

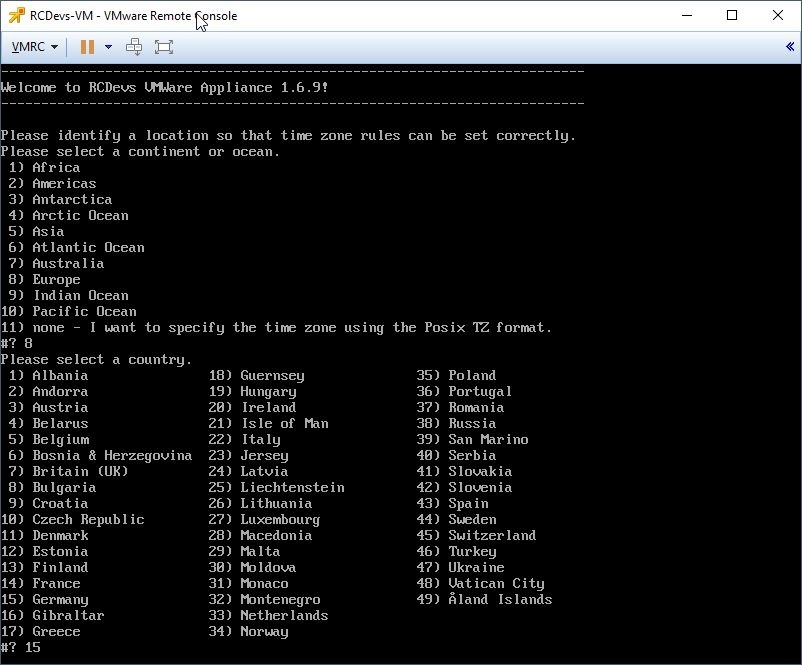

Für die meisten dürfte das Initialsetup folgendermaßen ablaufen:

- Please select a continent or ocean -> 8

- Please select a country -> 15

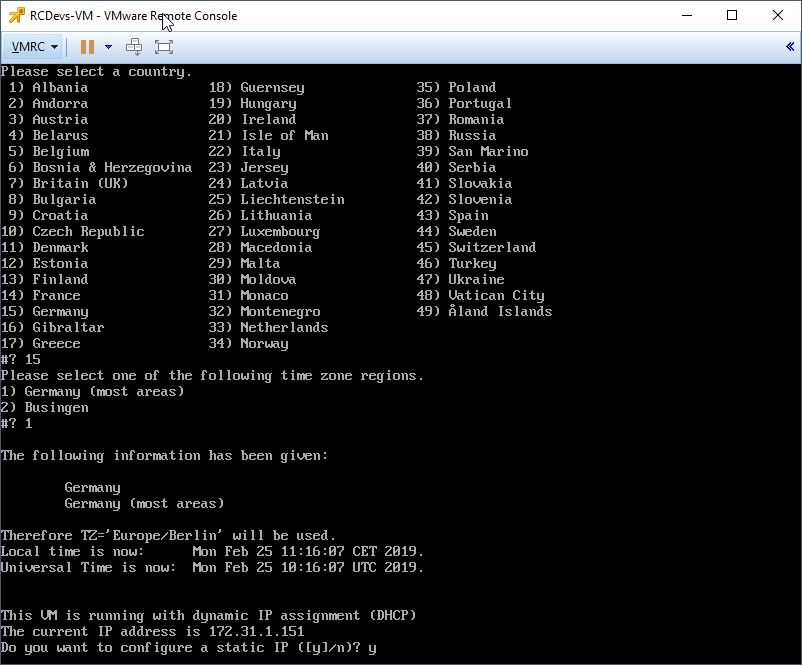

- Please select one of the following time zone regions -> 1

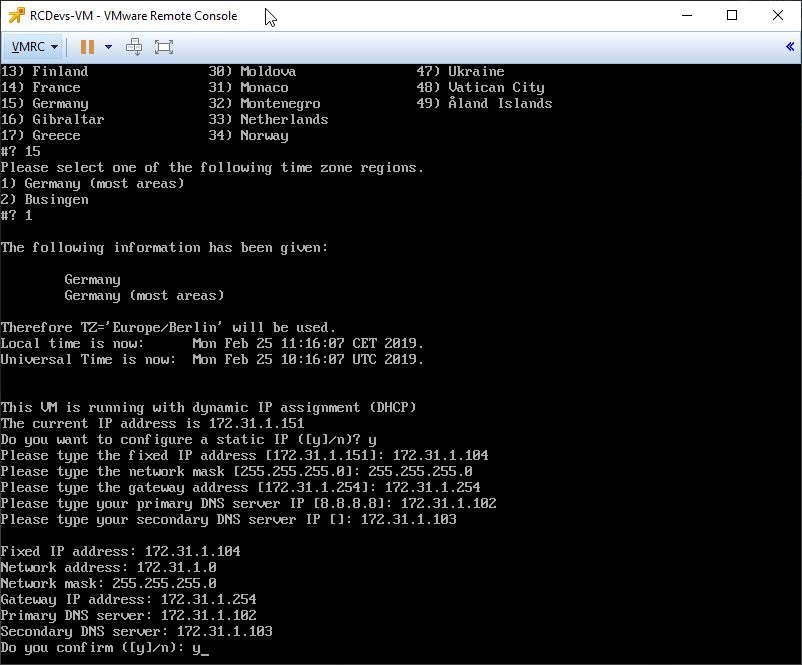

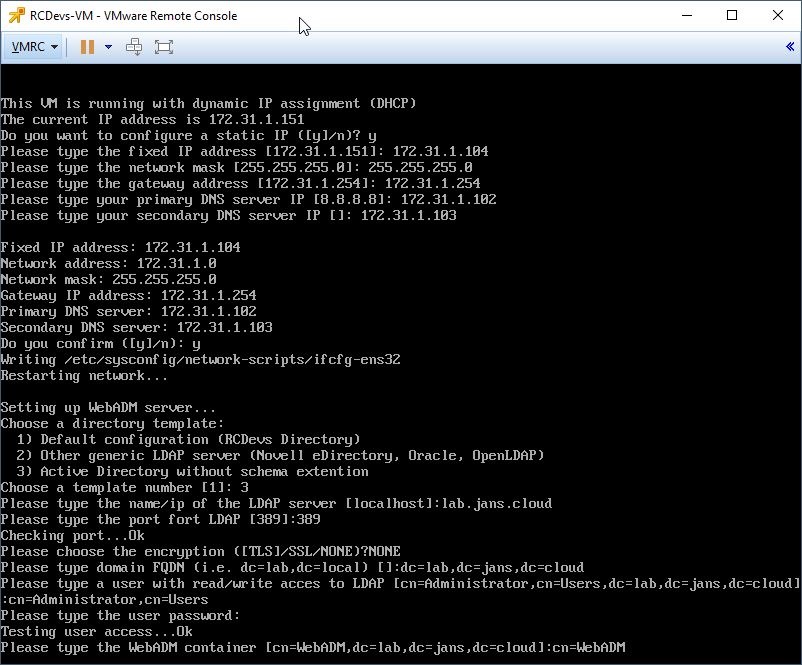

- Do you want to configure a static IP -> y

- (IP Adresse / Subnetzmaske / Gateway / DNS entsprechend konfigurieren und bestätigen)

- Chose a directory template -> 3

- Please type name/ip of the LDAP server -> <IP oder Name des DCs)

- Please type the port for LDAP -> 389 (In einer produktiven Umgebung eher 636!)

- Please chose the encryption -> NONE (In einer produktiven Umgebung eher TLS/SSL!)

- Please type domain FQDN -> dc=lab,dc=jans,dc=cloud

- Please type a user with read/write access to LDAP -> cn=Administrator,cn=Users (In einer produktiven Umgebung sollte ein Service-Account genutzt werden! Da der domain FQDN angegeben wurde darf dieser nicht an den hier angegebenen User angehangen werden!)

- Please type the user password -> <Streng_geheimes_Passwort!>

- Please type the WebADM container -> cn=WebADM (Da der domain FQDN angegeben wurde darf dieser nicht an den hier angegebenen User angehangen werden!)

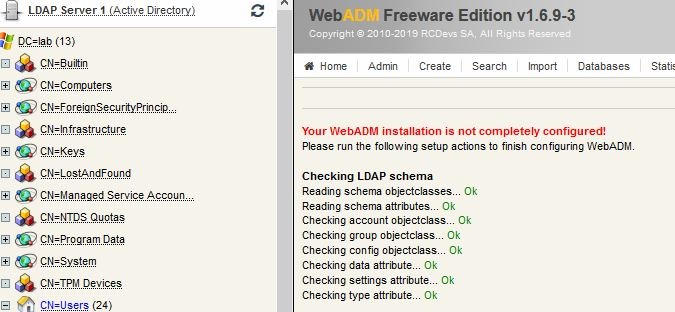

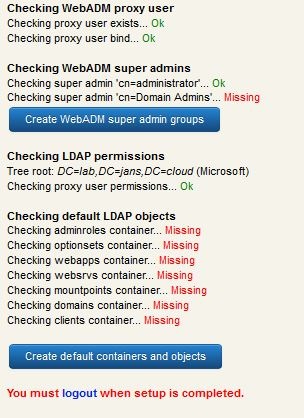

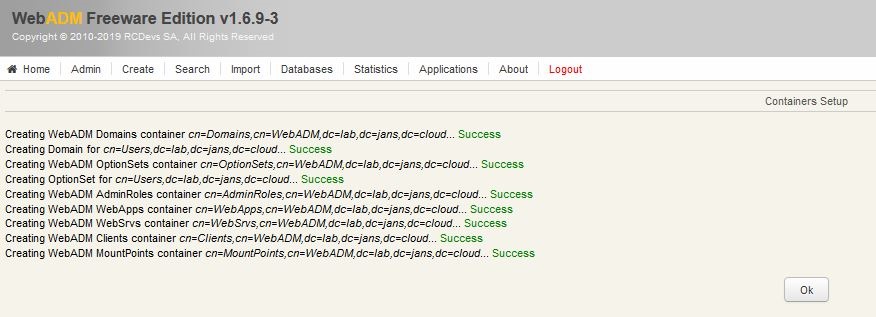

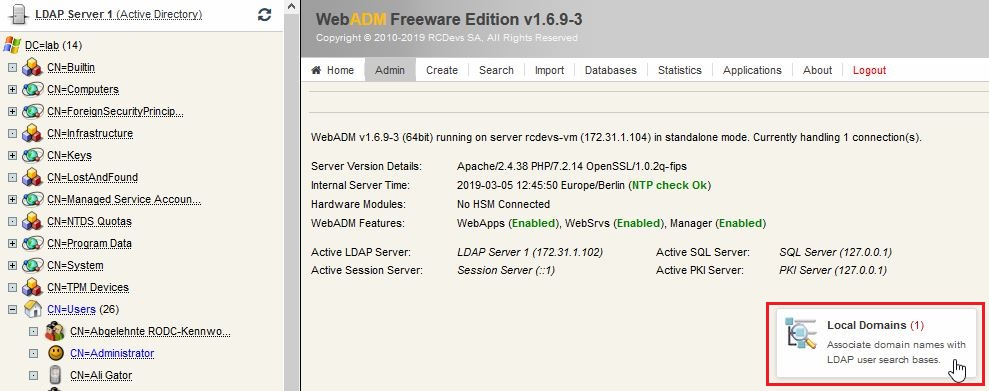

Wie im letzte Screenshot zu sehen ist, geht es in der Web Administration unter „https://<IP-der-Appliance>“ weiter. Hier ist erneut zu beachten, dass beim Login der Domain FQDN nicht angehangen werden darf. In meinem Fall logge ich mich also mit dem User „cn=Administrator,cn=Users“ ein! Nach der ersten Anmeldung muss sich zuerst um „Your WebADM installation is not completely configured!“ gekümmert werden. Dazu scrollt man auf der „WebADM setup“ Seite nach unten und stellt in einer deutschsprachigen Umgebung fest, dass er die Super-Admins „cn=Domain Admins…“ nicht finden kann. Das interessiert an dieser Stelle vorerst nicht und wir klicken nicht auf den „Create WebADM super admin groups“ Button sondern auf „Create default containers and objects“. Wenn alle Container erfolgreich erstellt wurden sollte man sich ausloggen. Vor dem nächsten Login (ohne DN (cn=Administrator,cn=Users)!), öffnen wir eine SSH Sitzung / die VMware Konsole und öffnen die „/opt/webadm/conf/webadm.conf“.

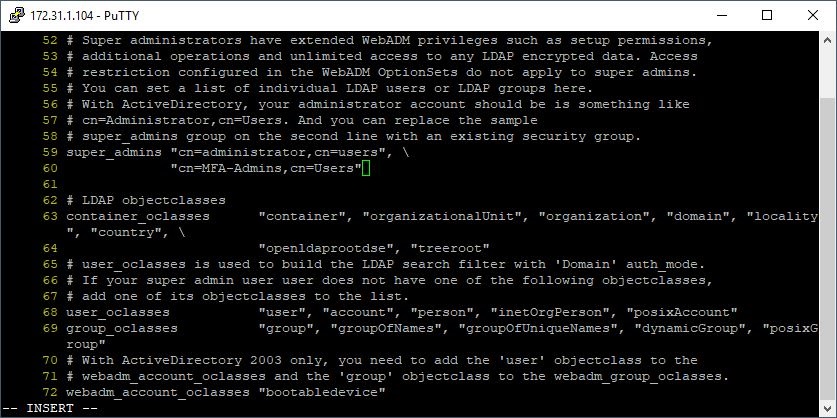

In der nähe von Zeile 60 sollte ein Eintrag bzgl. der Super-Admins zu finden sein. Dort die zweite Zeile mit den „Domain Admins“ einfach durch einen DN der Gruppe mit den Multi-Faktor-Authentifizierung Admins austauschen.

52 # Super administrators have extended WebADM privileges such as setup permissions,

/opt/webadm/conf/webadm.conf

53 # additional operations and unlimited access to any LDAP encrypted data. Access

54 # restriction configured in the WebADM OptionSets do not apply to super admins.

55 # You can set a list of individual LDAP users or LDAP groups here.

56 # With ActiveDirectory, your administrator account should be is something like

57 # cn=Administrator,cn=Users. And you can replace the sample

58 # super_admins group on the second line with an existing security group.

59 super_admins „cn=administrator,cn=users“, \

60 „cn=MFA-Admins,cn=Users“

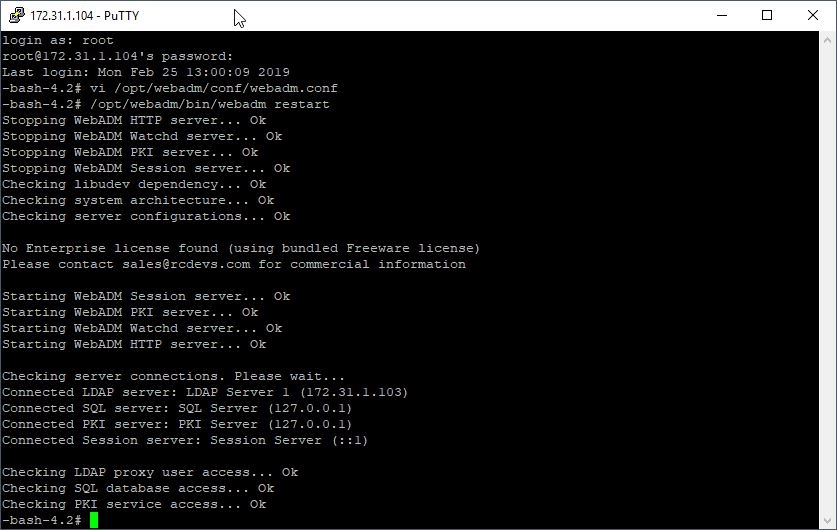

#Öffnen der /opt/webadm/conf/webadm.conf

vi /opt/webadm/conf/webadm.conf

#Neustart des WebADM

/opt/webadm/bin/webadm restart

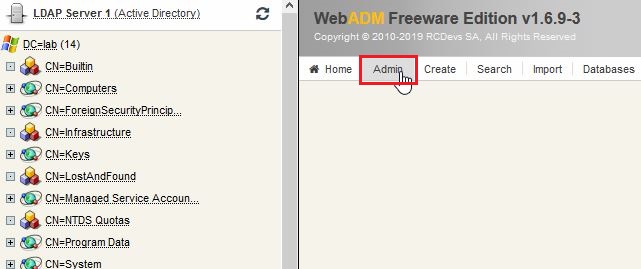

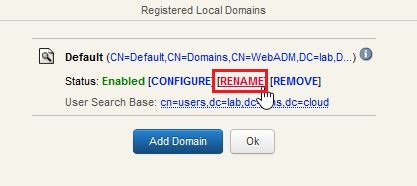

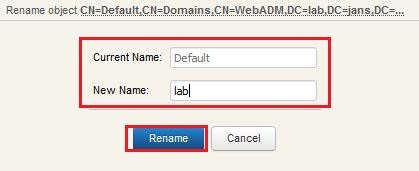

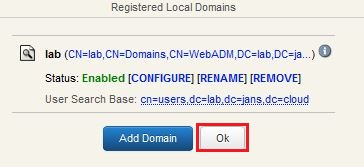

Bevor der OpenOTP MFA Server im zweiten Teil in Betrieb genommen wird, empfiehlt es sich, die Domain „Default“ in den Kurznamen der Windows Active Directory Domäne (in meinem Fall „lab“) umzubenennen. Dazu im WebADM auf „Admin“ klicken und „Local Domains (1)“ wählen. Jetzt auf „Rename“ klicken, den neuen Namen eingeben und erneut auf „Rename“ klicken. Mit Klick auf „Ok“ wird der Vorgang dann abgeschlossen.

An dieser Stelle vorerst ein Break! Heute Abend Morgen geht es weiter mit der Multi-Faktor-Authentifizierung Part II. 🙂

Schreibe einen Kommentar