Zur Konfiguration für XenApp / XenDesktop Single Sign On wird ein aktueller Citrix Receiver (http://www.citrix.com/go/receiver.html?posit=glnav) sowie eine konfigurierte XenApp 7.x Farm benötigt.

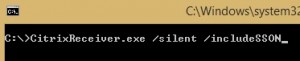

Den Receiver nach dem Download mit den Parametern „CitrixReceiver.exe /silent /includeSSON“ (Als Administrator) installieren und den Client neu starten.

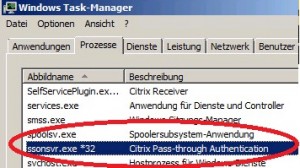

Nach erfolgten Reboot im Taskmanager prüfen, ob der Prozess „ssonsvr.exe*32“ gestartet wurde (http://support.citrix.com/article/CTX118628)

Ggfs. NetworkProviderOrder prüfen:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\NetworkProvider\Order

Im REG_SZ Wert „ProviderOrder“ PnSson an erster Stelle auflisten.

*UPDATE 16.07.2015*

Ab der Receiver Version 4.3 befinden sich unter „C:\Program Files (x86)\Citrix\ICA Client\Configuration“ admx Templates sowie die dazu gehörigen Language Files adml. Diese einfach in den Policy Definitions Ordner kopieren und mit der gpmc.msc (Gruppenrichtlinienverwaltung) sowie der Konfiguration von XenApp / XenDesktop Single Sign On weitermachen.

*UPDATE 16.07.2015*

*UPDATE 25.08.2015*

Im deutschen ADML File für den HdxFlash-Client gibt es einen Fehler: https://test.jans.cloud/2015/08/citrix-receiver-4-3-admx-templates-fehler-im-deutschen-adml-file/

*UPDATE 25.08.2015*

An einem Arbeitsplatz / Server die Gruppenrichtlinienverwaltung (gpmc.msc) starten und von einem Arbeitsplatz, auf dem der Citrix Receiver bereits installiert ist, das „icaclient.adm“ Template aus „C:\Program Files (x86)\Citrix\ICA Client\Configuration“ zu einem GPO hinzufügen, welches auf Computer Objekte wirkt. Dadurch ergibt sich die Möglichkeit den Receiver per GPO zu konfigurieren (Computerkonfigurartion -> Richtlinien -> Administrative Vorlagen -> Klassische administrative Vorlagen (ADM) -> Citrix Components).

- <KONTO> -> Kontoname

- <URL-ZUM-STORE> -> https://storefront.domain.tld/Citrix/Store/discovery

- <BESCHREIBUNG> -> Beschreibung

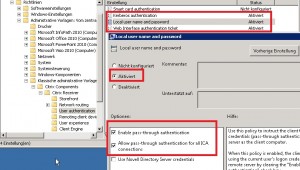

Alle Einstellungen außer „Smart Card Authentication“ entsprechen konfigurieren (Smart Card Auth aktivieren, sofern Smart Cards genutzt werden).

„Local user name and password“ -> „Enable pass-through authentication“ und „Allow pass-through authentication for all ICA connections“ anhaken.

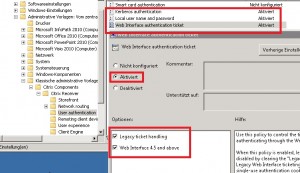

„Web Interface authentication ticket“ -> Beide Optionen aktivieren.

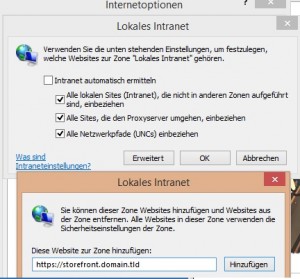

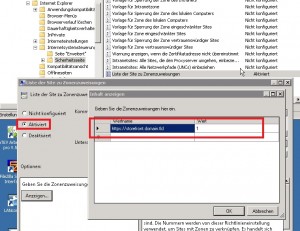

Damit sich der Internet Explorer und / oder der Citrix Receiver erfolgreich per SSO anmelden kann, muss der Internet Explorer noch entsprechen konfiguriert werden. Dazu entweder händisch die URL des Storefront Servers „https://storefront.domain.tld“ in die „Lokalen Intranet Seiten“ packen. Oder komfortabler per GPO verwalten.

Die passenden GPOs dazu finden sich unter Computerkonfiguration / Benutzerkonfigration -> Administrative Vorlagen -> Windows-Komponenten -> Internet Explorer -> Internetsystemsteuerung -> Sicherheitsseite

- Wertname -> Die URL (* wird als Wildcard akzeptiert)

- Wert -> 1: Intranet Site; 2: Vertrauenswürdige Seite

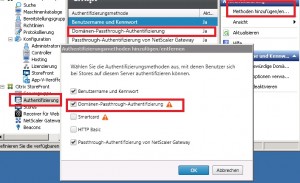

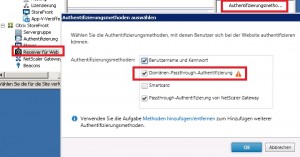

Zum Schluss muss am Storefront noch „Domain Passthrough“ als Authentifizierungsmöglichkeit aktiviert werden und dem Single Sign On steht nichts mehr im Weg.

Schreibe einen Kommentar