Teil 1: Konfiguration des Lancom mit dem LANconfig Setup Assistenten

Teil 2: Anpassung des VPN Profils an iOS

Teil 3: Einrichtung der mobileConfig mit dem iPhone Konfigurationsprogramm

*** UPDATE iOS8 VPN on Demand ***

Sollte das Profil bereits unter iOS7 auf das Gerät provisionert worden sein, so muss nach dem Update auf iOS8 das Profil gelöscht und neu auf dem Gerät installiert werden!

*** UPDATE iOS8 VPN on Demand ***

Die in Teil 3 erstellte mobileConfig Datei muss jetzt auf das iPhone / iPad übertragen werden. Dazu lässt sich diese z.B. auf einem geschützten (internen) Webserver ablegen oder per Mail auf das Gerät übertragen (Nach der Übertragung die (E-Mail mit der) mobileConfig am besten wieder löschen und an einem sicheren Ort aufbewahren.

Ich habe mir in diesem Fall die mobileConfig einfach per Mail auf mein iPhone gesendet und installiert. Durch einfaches antippen des Anhangs wird dieser geöffnet und die Konfigration des Profils auf dem iPad / iPhone kann gestartet werden.

Auf „Installieren“ tippen.

Hier befinden sich jetzt die Bemerkungen und Hinweise die im iPhone Konfigurationstool im Abschnitt „Allgemein“ eingegeben wurden.

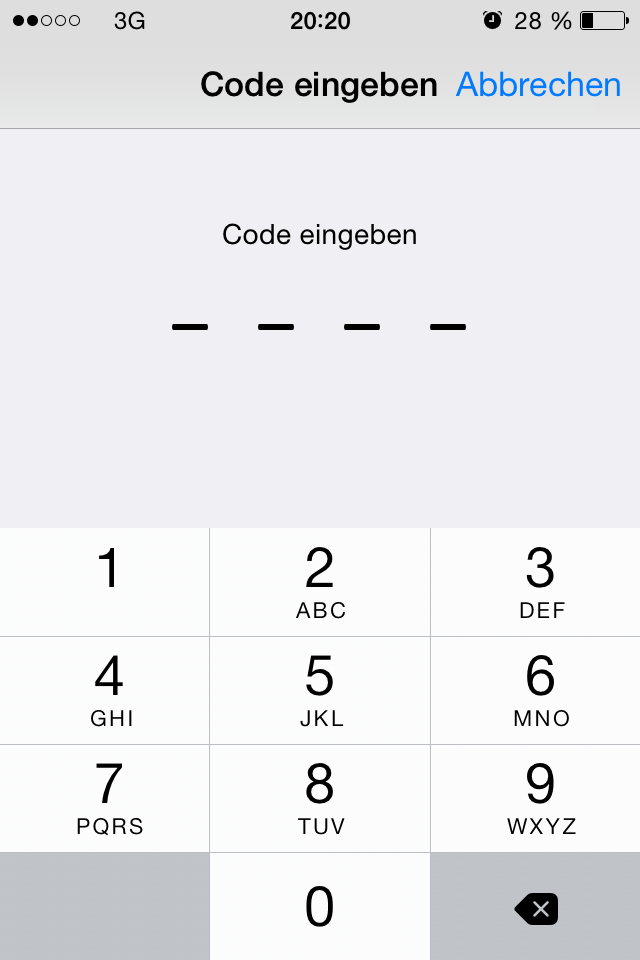

Den Sperrcode des Gerätes eingeben, damit das Profil installiert werden kann. Sollte das Gerät nicht mit einem Sperrcode versehen sein, wird dieser Schritt übersprungen.

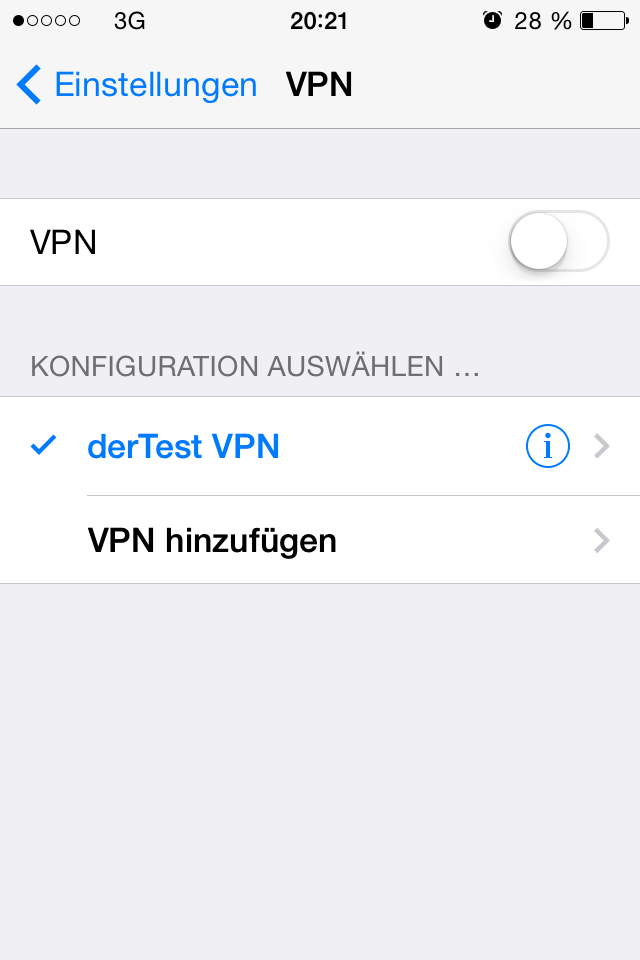

Wechselt man jetzt im Menü des iPhones zu den VPN Verbindungen sieht man die soeben eingerichtete Verbindung.

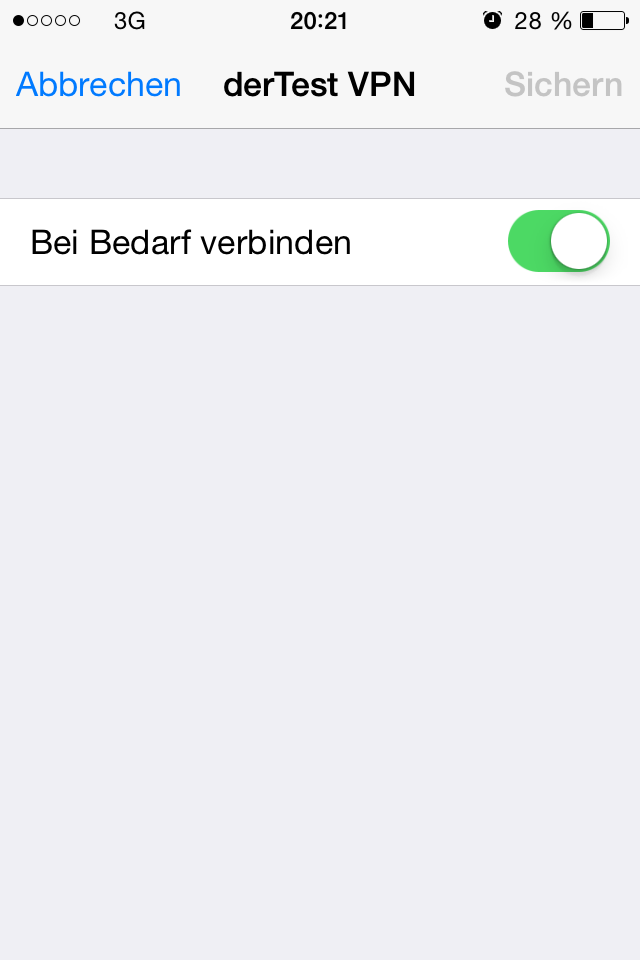

In den weiteren Informationen der Verbindung sieht man jetzt nur den Schalter „Bei bedarf verbinden“. Ist dieser aktiviert baut das Device bei jeder Anfrage zu einer on Demand Domain den VPN Tunnel auf. Durch deaktivieren dieser Option wird VPN on Demand deaktiviert.

Im VPN Hauptmenü des Gerätes kann jetzt durch umlegen des VPN Schalter die Verbindung getestet werden.

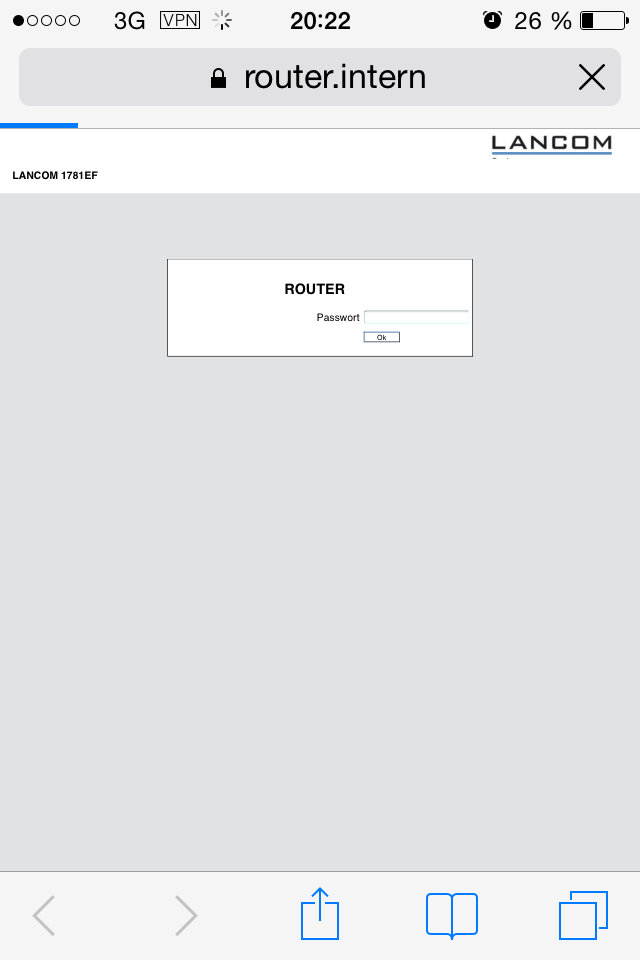

Der eigentliche Test des VPN on Demand erfolgt aber in der Safari App. Hier starte ich einfach die Web Konfiguration meines Lancom Routers (https://router.intern). Sobald ich die Seite öffne, triggert das Gerät den Aufbau der VPN Verbindung und nach wenigen Sekunden ist der Tunnel und somit auch die Konfiguration des Routers verfügbar.

Schreibe einen Kommentar