Hier (m)ein kurzes und – bis auf den Reboot – schmerzloses Windows TLS Best Practice How-To:

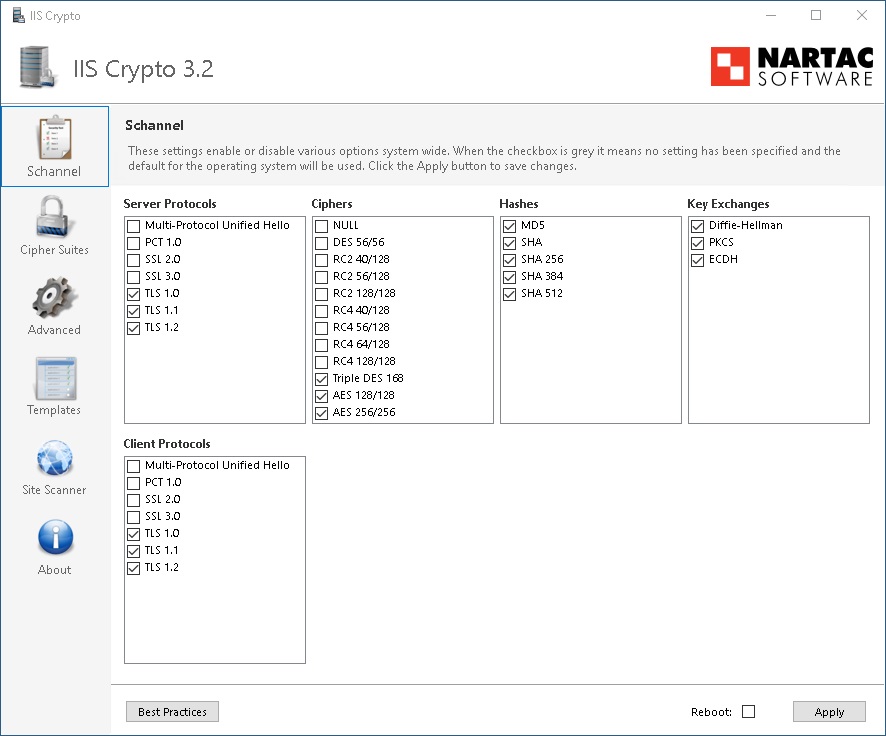

- IIS Crypto herunterladen

- Wer klicken und Turnschuhe verbraten möchte, nimmt die GUI

- Zur Automatisierung wäre die CLI Version zu wählen

- IIS Crypto starten

- Auf Clients (und den meisten Servern) würde ich den „Best Practices“ Button tätigen

- Haken bei „Reboot“ setzen

- „Apply“ klicken

- Registry für .Net Framework anpassen

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v2.0.50727 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v2.0.50727 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

- reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

Zur Automatisierung kann beispielsweise ein Shutdown-Script, eine geplante Aufgabe und/oder die Gruppenrichtlinien-Einstellungen (GPP) Registry Erweiterung genutzt werden. Wer im Besitzt einer Softwareverteilung ist, kann diesen Task mit Sicherheit auch damit umsetzen. Der Einfachheit halber hier eine relativ „stumpfe“ Batch die als Shutdown-Script verwendet werden kann:

cls

IF NOT EXIST C:\install\IISCrypto mkdir C:\install\IISCrypto

icacls C:\install\IISCrypto /inheritance:r /grant:r *S-1-5-32-544:(OI)(CI)F /grant:r *S-1-5-18:(OI)(CI)F /grant:r *S-1-5-32-545:(OI)(CI)R /remove:g *S-1-3-0 /T /C /Q

icacls C:\install\IISCrypto\* /C /T /RESET /Q

xcopy \\<PFAD>\<zu>\IISCryptoCli.exe C:\install\IISCrypto /D /Q /R /Y

C:\install\IISCrypto\IISCryptoCli.exe /template best

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v2.0.50727 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v2.0.50727 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319 /V SchUseStrongCrypto /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

reg add HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319 /V SystemDefaultTlsVersions /T REG_DWORD /D 1 /F

Bei diesem Script ist lediglich zu beachten, dass die Gruppe der Computerkonten (Domänen-Computer (S-1-5-21<Domain>-515)), die „Authentifizierten Benutzer“ (S-1-5-11) oder „Jeder“ (S-1-1-0) Zugriff auf das Share unter „\\<Pfad>\<zu>\IISCryptoCli.exe“ haben. Was sich hinter den SIDs bei icacls.exe verbindet: Well known security identifiers (SIDs) in Windows operating systems

Als zusätzliche Anmerkung hätte ich noch den Punkt „Logging“. 🙂

Warum das Ganze? Zum Einen gibt es verschiedene Konstellationen wo zum Beispiel ein Windows Server 2012 / R2 den Fehler „80072EFE“ beim kontaktieren von Windows Update erhält. Ebenfalls lassen sich keine PowerShell Module mehr per „Nuget Package Provider“ installieren, da NuGet.org im April 2020 TLS 1.0 sowie TLS 1.1 abgeschaltet haben.

Err_6.4.5.exe 80072EFE

Windows Update Fehler 80072EFE

# for hex 0x80072efe / decimal -2147012866

WININET_E_CONNECTION_ABORTED winerror.h

# The connection with the server was terminated abnormally

# 1 matches found for „80072EFE“

WARNUNG: Es kann kein Download von URI „https://go.microsoft.com/fwlink/?LinkID=627338&clcid=0x409“ nach „“ durchgeführt werden.

WARNUNG: Die Liste der verfügbaren Anbieter kann nicht heruntergeladen werden. Überprüfen Sie Ihre Internetverbindung.

Install-Module / NuGet Package Provider

Schreibe einen Kommentar